Методы обхода биометрической защиты

Гипсовой копии оказалось достаточно для снятия блокировки четырёх из пяти протестированных моделей. Хотя iPhone не поддался на обманку (он сканирует в ИК-диапазоне), но эксперимент показал, что распознавание лиц — не самый надёжный метод защиты конфиденциальной информации. В общем, как и многие другие методы биометрии.

В комментарии представители «пострадавших» компаний сказали, что распознавание лиц делает разблокировку телефонов «удобной», но для «самого высокого уровня биометрической аутентификации» рекомендуется применять сканер отпечатка пальца или радужной оболочки глаза.

Эксперимент также показал, что для реального взлома недостаточно пары фотографий жертвы, потому что они не позволят создать полноценную 3D-копию черепа. Для изготовления приемлемого прототипа требуется съёмка с нескольких углов при хорошем освещении. С другой стороны, благодаря социальным сетям сейчас есть возможность получить большое количество подобного фото- и видеоматериала, а разрешение камер увеличивается с каждым годом.

Другие методы биометрической защиты тоже не лишены уязвимостей.

Отпечатки пальцев

В начале 2000-х хакеры отточили механизм изготовления искусственных силиконовых копий по имеющемуся рисунку. Если наклеить тонкую плёнку на собственный палец, то можно обмануть практически любую систему, даже с другими сенсорами, которая проверяет температуру человеческого тела и удостоверяется, что к сканеру приложен палец живого человека, а не распечатка.

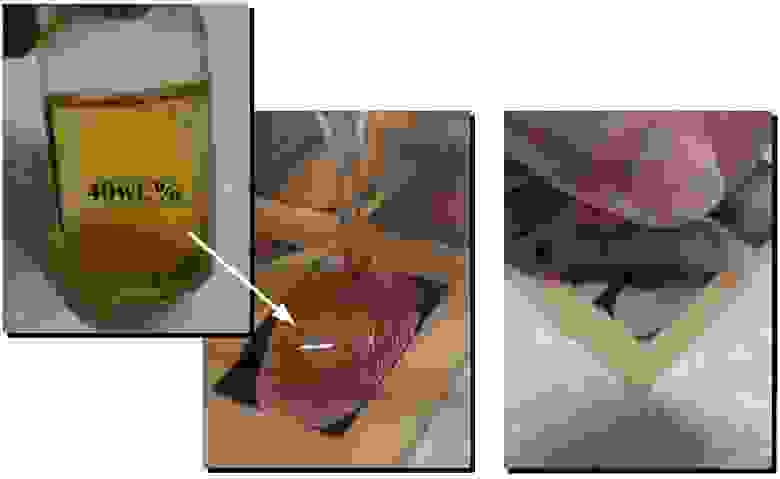

Классическим руководством по изготовлению искусственных отпечатков считается руководство Цутому Мацумото от 2002 года. Там подробно объясняется, как обработать отпечаток пальца жертвы с помощью графитового порошка или паров цианоакрилата (суперклей), как затем обработать фотографию перед изготовлением формы и, наконец, изготовить выпуклую маску с помощью желатина, латексного молочка или клея для дерева.

Изготовление желатиновой плёнки с дактилоскопическим рисунком по контурной пресс-форме с отпечатком пальца. Источник: инструкция Цутому Мацумото

Самая большая сложность в этой процедуре — скопировать настоящий отпечаток пальца. Говорят, самые качественные отпечатки остаются на стеклянных поверхностях и дверных ручках. Но в наше время появился ещё один способ: разрешение некоторых фотографий позволяет восстановить рисунок прямо с фотографии.

В 2017 году сообщалось о проекте исследователей из Национального института информатики Японии. Они доказали возможность воссоздания рисунка отпечатка пальца с фотографий, сделанных цифровым фотоаппаратом с расстояния в три метра. Ещё в 2014 году на хакерской конференции Chaos Communication Congress продемонстрировали отпечатки пальцев министра обороны Германии, воссозданные по официальным фотографиям высокого разрешения из открытых источников.

Другая биометрия

Кроме сканирования отпечатков пальцев и распознавания лиц, в современных смартфонах пока массово не используются иные методы биометрической защиты, хотя теоретическая возможность есть. Некоторые из этих методов прошли экспериментальную проверку, другие внедрены в коммерческую эксплуатацию в различных приложениях, в том числе сканирование сетчатки глаза, верификация по голосу и по рисунку вен на ладони.

Но у всех методов биометрической защиты есть одна фундаментальная уязвимость: в отличие от пароля, свои биометрические характеристики практически невозможно заменить. Если ваши отпечатки пальцев слили в открытый доступ — вы их уже не поменяете. Это, можно сказать, пожизненная уязвимость.

«По мере того, как разрешение камеры становится выше, становится возможным рассматривать объекты меньшего размера, такие как отпечаток пальца или радужная оболочка. [. ] Как только вы делитесь ими в социальных сетях, можете попрощаться. В отличие от пароля, вы не можете изменить свои пальцы. Так что это информация, которую вы должны защитить». — Исао Эчизен, профессор Национального института информатики Японии

Стопроцентной гарантии не даёт никакой метод биометрической защиты. При тестировании каждой системы указываются в том числе следующие параметры:

- точность (несколько видов);

- процент ложноположительных срабатываний (ложная тревога);

- процент ложноотрицательных срабатываний (пропуск события).

Ни одна система не демонстрирует точность 100% с нулевым показателем ложноположительных и ложноотрицательных срабатываний, даже в оптимальных лабораторных условиях.

Эти параметры зависят друг от друга. За счёт настроек системы можно, к примеру, увеличить точность распознавания до 100% — но тогда увеличится и количество ложноположительных срабатываний. И наоборот, можно уменьшить количество ложноположительных срабатываний до нуля — но тогда пострадает точность.

Очевидно, сейчас многие методы защиты легко поддаются взлому по той причине, что производители в первую очередь думают об удобстве использования, а не о надёжности. Другими словами, у них в приоритете минимальное количество ложноположительных срабатываний.

Экономика взлома

Как и в экономике, в информационной безопасности тоже есть понятие экономической целесообразности. Пусть стопроцентной защиты не существует. Но защитные меры соотносятся с ценностью самой информации. В общем, принцип примерно такой, что стоимость усилий по взлому для хакера должна превосходить ценность для него той информации, которую он желает получить. Чем больше соотношение — тем более прочная защита.

Если взять пример с гипсовой копией головы для обмана системы типа Face ID, то она обошлась журналисту Forbes примерно в $380. Соответственно, такую технологию имеет смысл применять для защиты информации стоимостью менее $380. Для защиты копеечной информации это отличная технология защиты, а для корпоративных торговых секретов — никудышная технология, так что всё относительно. Получается, что в каждом конкретном случае нужно оценивать минимально допустимую степень защиты. Например, распознавание лиц в сочетании с паролем — как двухфакторная аутентификация — уже на порядок повышает степень защиты, по сравнению только с распознаванием лиц или только одним паролем.

В общем, взломать можно любую защиту. Вопрос в стоимости усилий.

Источник

ИИ создал «мастер-отпечаток» для разблокировки смартфонов

Ученые впервые использовали машинное обучение для создания универсального отпечатка пальца.

Специалисты Нью-Йоркского и Мичиганского университетов создали универсальные модели отпечатков пальцев для разблокировки смартфонов. «Мастер-отпечатки» – это своего рода мастер-ключ, способный открыть любую дверь в здании, только не для замка, а для мобильного устройства.

Исследователи обучили искусственный интеллект (ИИ) генерировать поддельные универсальные отпечатки пальцев, совпадающие с большим числом настоящих отпечатков, хранящихся в базах данных. Для этого они использовали генеративно-состязательную сеть – алгоритм машинного обучения, базирующийся на комбинации из двух нейронных сетей, одна из которых генерирует образцы, а другая пытается отличить подлинные образцы от поддельных.

Исследователи ввели в сеть-генератор отпечатки пальцев более 6 тыс. людей. Генератор проанализировал полученные изображения и начал создавать собственные. Созданные им отпечатки затем были введены в нейронную сеть-дискриминатор для выявления подделки. Опознанные как подделка отпечатки отправлялись назад в генератор и после доработки снова вводились в дискриминатор. Процесс повторялся несколько тысяч раз, пока генератору не удалось полностью обмануть дискриминатор.

Специалисты Нью-Йоркского и Мичиганского университетов далеко не первые, кто попытался создать «мастер-отпечаток» для разблокировки устройств. Тем не менее, они являются первыми, кто использовал для этого машинное обучение.

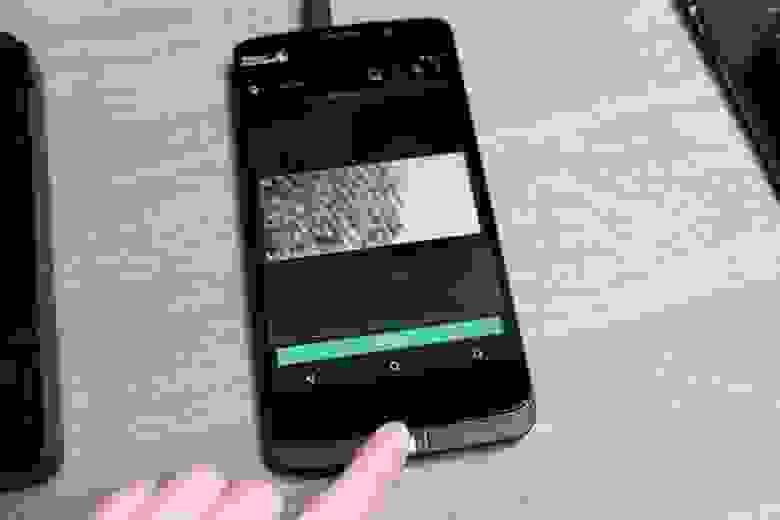

Искусственные «мастер-отпечатки», получившие название DeepMasterPrints, были созданы специально под датчики, используемые в большинстве современных смартфонов.

Источник

Как мы стали беречь наши пальцы чуточку больше

Привет, Geektimes! Наличие сканера отпечатков пальцев в смартфоне в последнее время для многих стало одним из главных факторов при выборе устройства для покупки. Хотя данный тип биометрической технологии безопасности отнюдь не новый, компактными и дешевыми сканеры отпечатков научились делать сравнительно недавно. Но задумывались ли вы о том, что происходит, когда вы подносите свой палец для разблокировки телефона? Мы вот решили разобраться и просим всех заинтересовавшихся под кат.

Отпечаток пальца, как известно, не изменяется в течение всей жизни человека, что позволяет идентифицировать его как в 15, так и в 75 лет. Отпечаток начинает формироваться еще на стадии развития плода, но даже у однояйцевых близнецов отпечатки не бывают идентичными. Поэтому это один из самых распространенных и безопасных (после сканера сетчатки и радужной оболочки глаза или анализа ДНК) способов идентификации человека. Удалить его как в фильме «Люди в черном» не получится.

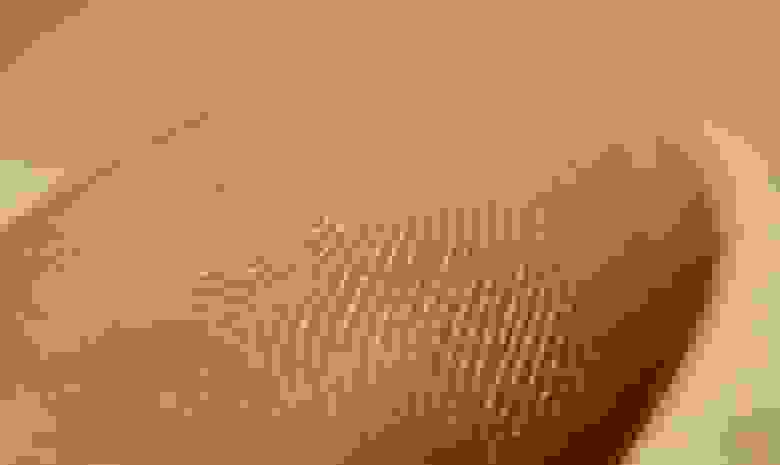

Если смотреть с точки зрения физиологии, отпечаток пальца — это определенный набор выступов с индивидуальными порами, которые разделены между собой впадинами. А поскольку он связан с тепловыми и электрическими характеристиками кожи, для получения его изображения можно использовать как тепло, так и свет, и электрическую емкость (или все вместе).

Существует целый ряд разновидностей сканеров отпечатков пальцев — некоторые применяются на секретных объектах (вместе с анализом походки и другими фишками, конечно же), другие уже вошли в жизнь владельцев современных смартфонов как нечто обыденное. Если обобщить, можно выделить три основные группы сканеров отпечатков:

- Оптические

- Полупроводниковые (кремниевые)

- Ультразвуковые

Оптические сканеры

Они, как следует из названия, используют оптические методы получения изображения отпечатка. Этот метод является самым старым методом захвата отпечатков пальцев: фотография отпечатка обрабатывается при помощи специальных алгоритмов, которые обнаруживают уникальные гребни и выступы. Полученное изображение сравнивается с заложенными в системе, после чего пользователю отправляется положительный или отрицательный ответ. Оптические сканеры подразделяются на FTIR-сканеры, оптоволоконные, протяжные, роликовые, электрооптические и бесконтактные.

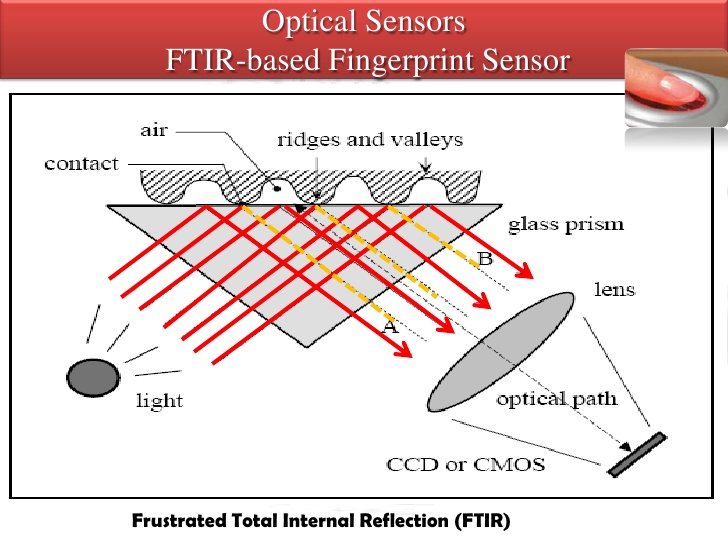

В сканерах FTIR используется эффект нарушенного полного внутреннего отражения (Frustrated Total Internal Reflection). В данном случае свет падает на границу раздела двух сред, после чего одна часть световой энергии отражается от границы, а вторая проникает через нее во вторую среду. Сколько энергии будет отражено, определяется углом падения: когда он достигает определенной величины, от границы раздела отражается вся световая энергия, что и называется полным внутренним отражением.

При контакте отпечатка пальца (более плотной среды) с менее плотной пучок света проходит через границу в точке полного внутреннего отражения. Так что будут отражены только те пучки света, попавшие в точки, к которым не приложен капиллярный узор поверхности пальца. Далее CCD или CMOS фиксирует итоговую световую картинку поверхности пальца.

Оптоволоконные сканеры работают несколько иначе. По сути мы имеем оптоволоконную матрицу, при этом каждое её волокно заканчивается фотоэлементом. Каждый фотоэлемент фиксирует остаточный свет, который прошёл через палец, в той точке, где отпечаток прикасается к поверхности сканера. Далее данные всех элементов агрегируются и на их основании получается изображение отпечатка пальца.

В электрооптических сканерах используется специальный полимер, в составе которого есть светоизлучающий слой. На нем отражается неоднородность электрического поля пальца у поверхности сканера, после чего высвечивается отпечаток пальца. Остальную работу проделывают фотодиоды, преобразующие все в цифровой вид. Протяжные сканеры — одни из самых интересных, поскольку в этом случае палец не прикладывается к поверхности сканера, как мы привыкли, а проводится по считывателю, который представляет собой узкую полоску. Принцип их работы во многом схож с FTIR-сканерами, о которых упоминалось ранее.

При использовании бесконтактных сканеров вам даже не придется контактировать с поверхностью сканирующего устройства. Палец прикладывается к специальному отверстию, его подсвечивают снизу несколько источников света, линза собирает информацию, затем данные проецируются на CMOS, где преобразуются в изображение отпечатка пальца.

Оптические сканеры довольно легко обмануть, поскольку они захватывают только 2D-изображение — в этом один из их главных недостатков. В наше время они уже отошли на второй план, тем не менее во многих сферах до сих пор используются. Но уж точно не на секретных объектах и не там, где серьезно заботятся о безопасности: для этого и придумали кремниевые (полупроводниковые) и ультразвуковые сканеры.

Кремниевые (полупроводниковые) сканеры

Основное отличие полупроводниковых сканеров от оптических в том, что в данном случае изображение получается с помощью свойств полупроводников, которые изменяются в местах контакта отпечатка пальца с поверхностью сканера. Полупроводниковые сканеры реализуют несколькими способами, но наиболее распространенный из них — емкостный.

В емкостных сканерах для получения изображения отпечатка применяется эффект изменения емкости p-n-перехода полупроводникового прибора, когда гребень узора отпечатка соприкасается с полупроводниковой матрицей. Одна из модификаций емкостного сканера — когда основным модулем для сканирования является конденсатор. То есть традиционное изображение отпечатка не создается: вместо этого сбор данных осуществляется с помощью массивов крошечных цепей конденсатора. Поскольку конденсаторы хранят электрический заряд, когда палец контактирует со сканером, заряд будет изменен там, где гребень прикасается к пластине. Там, где на узоре впадины, заряд останется практически неизменным.

Изменения заряда отслеживаются, тем самым захватываются данные об отпечатке. Затем они преобразуются в цифровые, после чего начинается поиск отличительных и уникальных атрибутов отпечатка — они сравниваются с сохраненными для сравнения отпечатками.

Емкостные сканеры сейчас нашли признание у производителей смартфонов за счет оптимального соотношения цены и качества. У них низкая себестоимость и высокая степень защиты от муляжей — обмануть, конечно, можно, но это будет не так просто. Первым смартфоном от Xiaomi со сканером отпечатков пальцев стал Redmi Note 3, он же используется в одной из новинок компании — Xiaomi Mi Max. Не отказывается от емкостного сканера и OnePlus в своём OnePlus 3.

Из полупроводниковых сканеров также активно используются чувствительные к давлению и термо-сканеры, но не в смартфонах. В первом случае изображение поверхности пальца получается при помощи давления, которое оказывают выступы папиллярного узора на элементы поверхности, однако защита от муляжей здесь довольно низкая. В термо-сканерах используется температурная карта поверхности пальца, которая и преобразуется в цифровое изображение. Подделать такой отпечаток гораздо сложнее.

Остальные виды полупроводниковых сканеров по сути представляют собой разновидность емкостных, протяжных или термо-сканеров.

Ультразвуковые сканеры

Еще несколько лет назад данный тип сканирования отпечатков пальцев был слишком дорогим, однако с развитием технологий он добрался и до смартфонов. Ультразвуковой тип характеризуется сканированием поверхности пальца при помощи ультразвуковых волн и измерения расстояния между источником волн и рельефом отпечатка по отраженному эху.

Ультразвуковой импульс передается на палец перед сканером — часть его поглощается, а другая часть возвращается к приемнику. После этого она распознается в зависимости от гребней, впадин и других уникальных элементов отпечатка. Чем дольше происходит сканирование, тем лучше распознаются дополнительные данные об отпечатке — в результате получаются подробные 3D-изображения.

Технология, конечно, очень интересная — одним из первых смартфонов с ультразвуковым сканером отпечатков пальцев стал Le Max 2 от LeEco. Другие производители пока смотрят в эту сторону с осторожностью, все же ультразвуковой сканер в смартфонах еще недостаточно «обкатан», да и реализация подороже, что может увеличить конечную стоимость смартфона для покупателей. Поэтому в Mi5, например, Xiaomi не стала использовать ультразвуковой сканер и сделала выбор в пользу емкостного.

На CES 2016 Qualcomm представила технологию Sense ID — усовершенствованный 3D-датчик сканера, который собирает намного больше индивидуальной информации. Ультразвук проникает через металлические поверхности, стекло и некоторые пластмассы и получает не двухмерную, а подробную трехмерную карту отпечатка пальца.

Qualcomm Sense ID — ультразвуковой сканер отпечатков

И что, это действительно безопасно?

Конечно, любой сканер отпечатков пальцев можно обмануть. Емкостные сканеры старого образца плохо воспринимали мокрые или холодные пальцы, в современных смартфонах (том же Redmi Pro) эта проблема уже практически решена и сканер срабатывает очень быстро. В определенном плане ультразвуковые сканеры безопаснее, но до рынка эта тенденция скорее всего доберется только через пару лет. Изготовить слепок пальца сложно, еще сложнее применить его для разблокировки современного смартфона.

Уязвимость сканеров отпечатков пальцев в первую очередь заключается в реализации технологии производителями смартфонов. Яркий пример — Samsung и HTC в своих смартфонах Galaxy S5 и One Max хранили изображения с отпечатками пальцев пользователей в общем разделе файловой системы. Это был простой незащищенный файл .bmp — другими словами, обычная картинка. Сейчас такое уже почти не встречается, поскольку производители используют либо специальный чип, либо отдельную область в чипсете для хранения информации об отпечатках: у Qualcomm это Snapdragon Mobile Security, у ARM — TrustZone, у Apple — Secure Enclave. TrustZone активно использует Huawei: технология анализирует отпечатки пальцев в отдельной операционной системе на выделенном виртуальном процессоре, куда не может добраться даже основная система. А значит, к сканам отпечатков пальцев не смогут получить доступ и сторонние приложения.

Очень интересно реализована область Secure Enclave у Apple. По сути это сопроцессор, который использует шифрованную память и включает в себя аппаратный генератор случайных чисел. При изготовлении каждый такой сопроцессор имеет свой уникальный идентификатор — он неизвестен ни другим компонентам системы, ни самой Apple (по крайней мере, так говорят в компании). Secure Enclave обрабатывает данные с датчика Touch ID: процессор не может прочитать информацию об отпечатке и сразу перенаправляет ее сопроцессору. Данные шифруются при помощи алгоритма AES.

Заметили, что iPhone просит пароль каждый раз после перезагрузки? Пароль является ключом для расшифровки отпечатков пальцев — он активируется при любых обстоятельствах, свидетельствующих о постороннем вмешательстве: добавление нового отпечатка, выключение смартфона, пять неверных попыток разблокировки и так далее. Кстати, в том числе поэтому кнопку с Touch ID нужно беречь — если она сломается и вы ее поменяете на неоригинальную, то сканер отпечатков превратится в тыкву работать не будет. А что вы хотели? Безопасность.

Тем не менее и у Apple все не так совершенно, правда здесь уже вину стоит переложить на разработчиков приложений. Если кто-то подсмотрит пароль владельца iPhone, он сможет разблокировать смартфон, добавить свой отпечаток, а затем авторизоваться во всех приложениях с Touch ID (мессенджерах, банковских и так далее), даже если их пароли отличны от системного. Начиная с iOS 9.0 разработчики могут устанавливать проверку (об этом недавно был пост на Geektimes) на появление новых отпечатков в момент запуска приложения, однако, многие, как правило, этой рекомендацией не пользуются.

Ну и что делать?

Ответ простой и очевидный — пользоваться! Сканеры отпечатков пальцев уже вошли в нашу жизнь как безопасная альтернатива запоминанию логинов и паролей, и владельцы смартфонов с соответствующей функциональностью что-то не жалуются. Взломать можно всё, однако, сейчас уровень безопасности сканеров действительно высокий, к тому же технология не стоит на месте и развивается — ультразвуковые сканеры в смартфонах тому подтверждение.

1. Xiaomi Mi Max 16GB ROM 4G Phablet за $169.99 по купону MIMAXS (до 31-го декабря)

2. OnePlus 3 4G Smartphone за $445.99 по купону GBOPlus (до 31-го декабря)

4. LeTV Leeco Le Max 2 4G Phablet за $219.99 по купону LeTVGBS (до 31-го декабря)

5. Xiaomi Redmi Pro MIUI 8 4G Phablet за $255.99 по купону MIUI8 (до 31-го декабря)

Источник