Рулетка при заказе на HYDRA – правила и подробности работы.

Все пользователи, совершающие покупки на HYDRA, при подтверждении заказа видят способ оплаты «Рулетка». Многие задаются вопросами: «Что это такое?»; «Не обман ли это?»; «Как это работает?»; «Легко ли выиграть?». Редакция канала HYDRA решила ответить на все вопросы, касающиеся рулетки, и потратить немного личных средств, чтобы нагляднее показать покупателям процесс работы этого способа оплаты.

Что такое рулетка? Рулетка – это один из способов оплаты заказа на сайте HYDRA. Этот способ доступен любому пользователю при покупке любой моментальной позиции в любом магазине. Рулетка – это способ оплаты, установленный самой администрацией HYDRA. Магазины не имеют к рулетке никакого отношения (естественно, кроме обязанности выдать Вам адрес с товаром в случае выигрыша). Согласно официальному полному руководству площадки: «цель рулетки — популяризация площадки HYDRA, привлечение клиентов, увеличение количества заказов у магазинов».

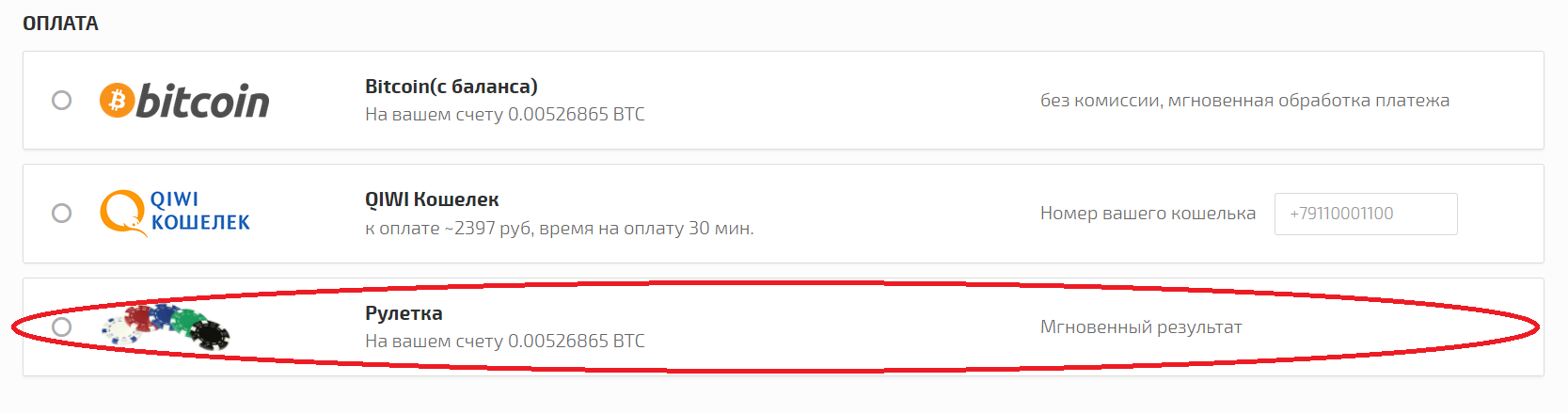

Как сыграть в рулетку? Выбираем любой моментальный товар на площадке и нажимаем «Купить». Внизу в способах оплаты, выбираем «Рулетка».

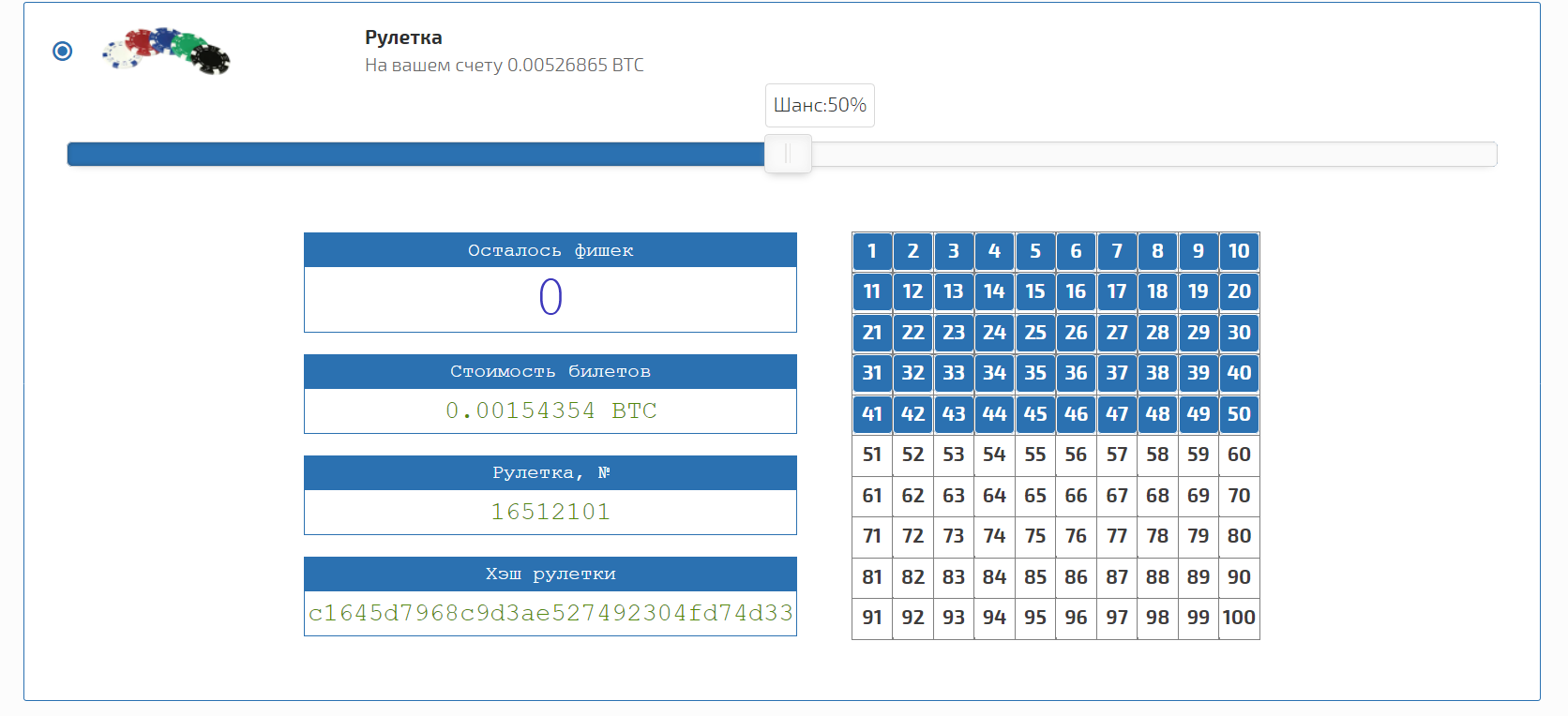

Для того, чтобы сыграть в рулетку – у вас на счету должна быть сумма, достаточная, чтобы купить хотя бы одну фишку. Стоимость одной фишки рассчитывается из стоимости товара + добавочного процента (небольшая комиссия), затем все это делится на 100 (грубо говоря, одна фишка стоит чуть больше, чем 1/100 от полной цены товара). Максимальное количество фишек – 100. Чем больше фишек, тем больше вероятность выиграть. 1 фишка – вероятность выигрыша 1%; 10 фишек – вероятность выигрыша 10%; 73 фишки – вероятность выигрыша 73% и так далее. Для чистоты эксперимента автор выбрал 50 фишек, соответственно, вероятность выигрыша 50% (такая же вероятность, как при подбрасывании монетки и вероятности – орел или решка).

В квадрате 10х10 Вы можете выбирать любые числа от 1 до 100 в количестве, соответствующем количеству Ваших фишек (1 фишка – 1 число;10 фишек – 10 чисел и т.д.). Еще раз повторюсь, что выбирать можно любые числа. Поэтому, если у Вас есть какие-то счастливые числа или счастливые комбинации чисел, то, пожалуйста, выбирайте их, никто Вам не мешает. Автор поступил намного прямолинейнее — для чистоты эксперимента на свои 50 фишек выбираем 50 чисел от 1 до 50 (снова создаем ситуацию, похожую на орел или решка). Делаем глубокий вдох, скрещиваем пальцы и нажимаем «Заказ подтверждаю»…

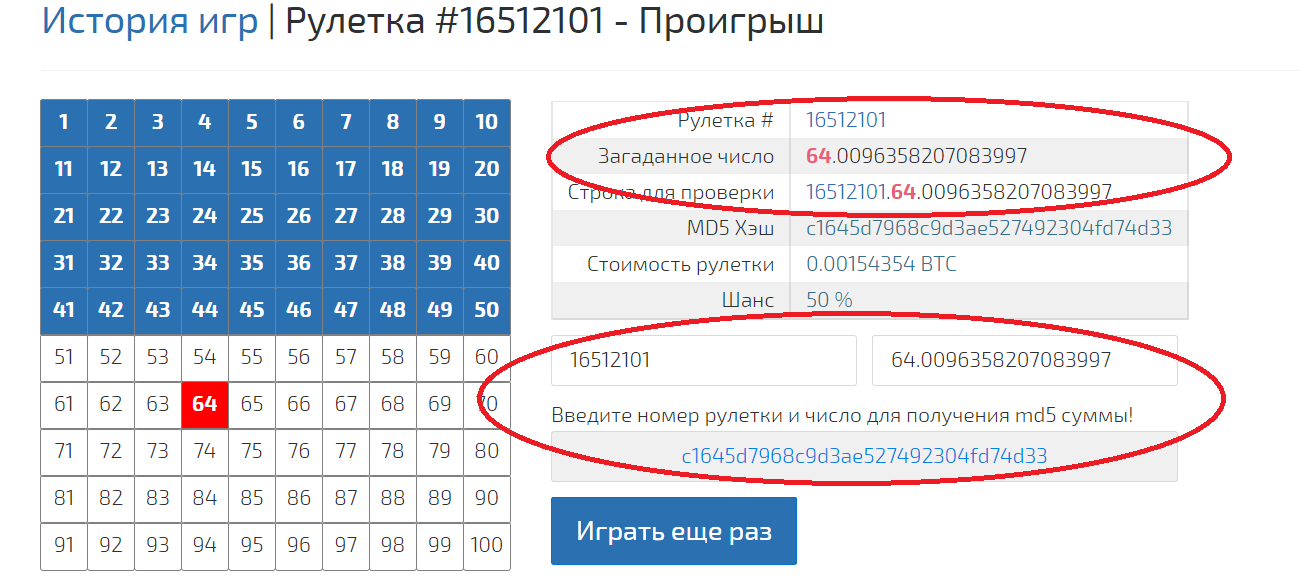

И, к сожалению, сегодня удача не на стороне автора, ничего выиграть не удалось 🙁 Выигрышное число 64 оказалось в диапазоне от 51 до 100. Эх, попытаюсь в свой следующий счастливый день. Пользователь, который угадает выигрышное число, автоматически получает адрес. В истории заказа или в истории игр вы всегда можете посмотреть свой розыгрыш.

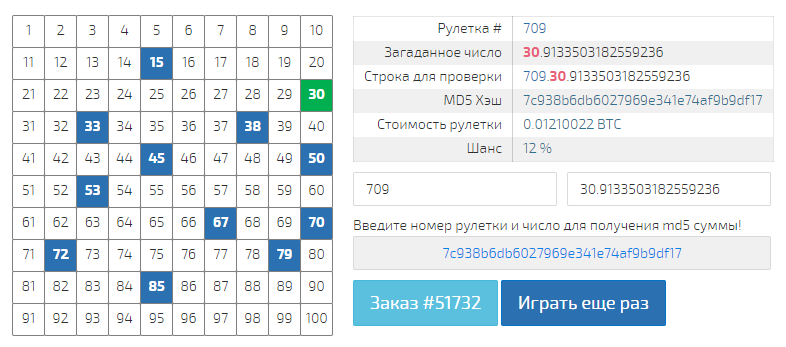

Рулетка – обман? Конечно же, не обман. Сайт HYDRA – это не казино, поэтому принцип «казино всегда в выигрыше» здесь не работает. Даже больше – выигрышное число уже заранее, до начала игры, написано рядом с полем 10х10. Обратите внимание на строку «Хэш рулетки», именно в этой комбинации уже зашифровано выигрышное число. Оно уже заранее известно системе, поэтому выигрышное число не может измениться от чисел, которые Вы выбрали, или еще от каких-либо факторов.

Что же зашифровано в строке «Хэш рулетки»? Здесь, уже заранее, через сложнейший алгоритм шифрования md5, зашифрован: номер рулетки (16512101), выигрышное число (64) и дополнительный коэффициент (длинная комбинация из 18-20 цифр, он не имеет никакого значения для выигрышного числа и отделен от выигрышного числа точкой; существует для того, чтобы дополнительно обезопасить «Хэш рулетки» от взлома). После получения результатов рулетки, система показывает Вам, что эти 3 составляющие (номер рулетки, выигрышное число и дополнительная коэффициент) и составляют «Хэш рулетки», который был виден в самом начале.

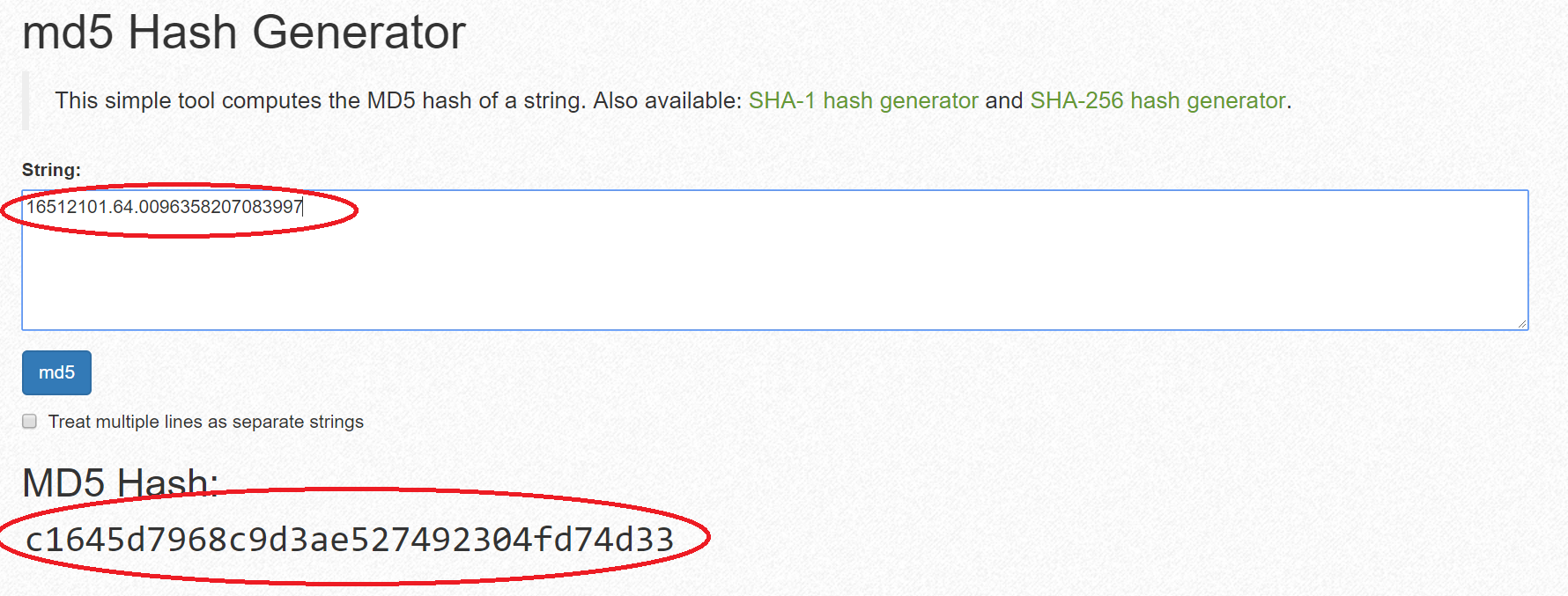

Если Вы не доверяете сайту HYDRA, то по запросу «md5 hash создать» в любом поисковике появятся десятки сайтов, где с помощью md5 можно закодировать любую комбинацию. Просто введите комбинацию из результатов выигрыша (как сделал автор на скриншоте) и снова получите хэш рулетки. Все честно!

Способ оплаты заказа «Рулетка» — это честный, но рисковый способ покупки. Чем больше у вас фишек, тем больше вероятность выиграть – все очень просто и никакого подвоха. Если Вы не чувствуете себя счастливым или боитесь потерять деньги, то советуем Вам полностью оплатить заказ через биткоины или киви. Для всех игроков напоминаем: «любая азартная игра, в том числе и наша рулетка, это всегда риск».

Всем пользователем, которые хотят попытать счастье, желаем безграничной удачи! Играйте и выигрывайте вместе с HYDRA.

Источник

Рулетка HYDRA. Вычисление выигрыша.

Привет, друзья! Если вы читаете эту статью, то, должно быть, знаете, что такое hydraruzxpnew4af.onion (далее — гидра) и рулетка на этом ресурсе. Если нет — закрываем вкладку.

Около трех месяцев назад я всерьез заинтересовался возможностью узнать выигрышное поле рулетки Гидры по исходным данным, которые предоставляются до начала игры, а именно номер рулетки и MD5 хэш выигрышной комбинации.

Далее будет техническая часть, можете пропустить, кому не интересно. Так вот, подкованным в IT людям известно, что функция хэширования MD5, используемая в рулетке гидры, не имеет обратного преобразования. Таким образом, по исходным данным можно быть уверенным в «честности» рулетки. Берется номер рулетки + выигрышное поле + случайная строка цифр размерностью 16 разрядов (если что, это квадриллион — миллион миллиардов). Я поставил перед собой задачу написать и максимально оптимизировать код для проверки одного числа. После месяца написания и оптимизации кода по вечерам, я получил первый результат. Чтобы проверить одну фишку из ста необходимо было иметь очень производительный ПК и примерно 9-19 часов в зависимости от выигрышной комбинации. Проверить все числа за короткий срок невозможно было ни на домашнем компе, ни даже в сетях крупных предприятий от 1000 рабочих станций. Однако занялся я этим не просто так, такие результаты я ожидал. По роду деятельности я имею непосредственное отношение к одной из DevOps команд Amazon AWS. Вот тут, я думаю, некоторым из вас стало всё понятно, число серверов Амазона исчисляется миллионами 🙂

Еще около двух месяцев понадобилось мне, чтобы внедрить код, наладить грамотное распределение ресурсов и синхронизировать вычисления со всех серверов в простую однокнопочную панельку. Результат вы можете наблюдать на видео ниже (VLC плеер в режиме захвата экрана почему-то похерил курсор мышки, но по кнопкам видно, куда нажимаю). Для видео были созданы два новых аккаунта:

Публиковать эту статью я не боюсь. Администрация Гидры может поменять алгоритм — я перепишу свое программу под него. Пока рулетка остается прозрачной для пользователей, показывая исходные данные и хэш, метод будет работать. Если данные спрятать — рулетка перестает быть открытой для пользователей.

Самому что-то покупать, ездить, перепродавать и т.д. у меня желания нет, если хотите взаимовыгодно сотрудничать, то пишите в telegram, обсудим условия, я открыт к предложениям.

Есть фейки, у моего контакта на фото желтый человечек с красным мешком.

UPD 1: Не пишите c просьбой продать программу.

UPD 2: Немного актуальной инфы. Администрация Гидры среагировала на мою программу.

Итак, что пишет гидра: «некий программист смог «взломать» рулетку, а ещё у него на работе есть доступ к миллионам серверов компании Amazon, с помощью которых он и проводит необходимые для взлома вычисления. Достаточно нажать в программе одну волшебную кнопку и она покажет, какая цифра в рулетке выигрышная — даже с шансом 1%! Но, конечно же, сам за бесплатными кладами этот гений хакинга ездить не будет, поэтому он готов поделиться халявой с дорогими читателями.»

1. По поводу миллионов серверов амазона — гуглите «сколько серверов у Амазона». Их уже намного больше, чем миллионы.

2. Далее, погуглите про DevOps Amazon AWS — это те самые подразделения компании, у которых есть доступ к абсолютно любому из этих серверов.

3. Так называемая «волшебная» кнопка всего лишь запускает алгоритм вычислений. Это не взлом, не хакинг. Простое хэширование и сравнение с искомым. Благодаря огромнейшим вычислительным мощностям, скорость поиска фишки укладывается в таймаут рулетки.

4. Насчет «самому ездить за кладами» — серьезно? Учитывая то, что я не употребляю, вы предлагаете самому ездить, искать клады, продавать их, менять аккаунты? Так себе предложение, так себе аргумент, ребята. А по поводу «делиться халявой» — я оказываю услуги и получаю за это деньги, халявы нет.

Я специально предлагаю вам самим нагуглить необходимую информацию, а не идти на поводу у того или иного источника. Как видите, источники излагают информацию в выгодном им свете.

Источник

Программа Hermes hacking roulette HYDRA

Как можно расшифровать md5 хеш для того, чтобы взломать рулетку гидры? Программа Hermes HR Hydra позволит вам узнать загаданное число до начала игры в рулетку, и это поможет выиграть товар с единственной фишки за 1% от цены. На мой взгляд, администрация не позаботилась о надежности hydraruzxpnew4af.onion сайта. С помощью применения программы Hermes HR Hydra я смог взломать рулетку и хорошо заработать на реализации товаров, которые я получил за очень смешные деньги.

Краткий обзор технической части

Для того чтобы понять, на чем основана работа программы, нужно хотя бы немного о ней знать, а именно, подробнее разобраться в строении сервиса. Для начала необходимо рассмотреть функционал самой рулетки. В игре используется обычная функция кэширования MD5, у которой отсутствует обратное преобразование. Это делает рулетку честной, и у пользователя не возникает никаких сомнений в данном факте.

Кеш-коды пользуются спросом на данный момент в разных сферах, к примеру, их используют для:

•создания электронной подписи;

•хранения паролей;

•создания уникальных ключей;

•проверки подлинности различных файлов и другое.

MD5 впервые создали в 1991 году, и сегодня технология пользуется большой популярностью.

Может показаться, что MD5 обязан давать 100%-ную гарантию сохранения данных, но это не совсем так. Я изучил много информации по данному вопросу и пришел к следующим результатам. Стало ясно, что слабым местом этой системы шифрования является простое нахождение коллизий, которые оставляет программа в момент формирования кодов.

Так, чем больше вероятность распознавания коллизий, тем менее безопасность алгоритма в целом и тем легче его взломать. В связи с этим в последнее время в различных областях предпочтение начинают отдавать прочим системам шифрования. Первоначально, потребуется разобраться в составляющих параметрах рулетки, которые помогут узнать конечный результат.

Для того чтобы определить, какой выигрыш способен получить клиент сервиса, следует принять во внимание:

•номер рулетки;

•диапазон выигрышного поля;

•случайная строка цифр, размерность которой составляет 16 разрядов.

Так, для взлома рулетки своими силами потребовалось бы решить более миллиона задач для того, чтобы найти требуемый результат и сделать выбор. Этот подход потребовал бы достаточно много времени и сил от посетителя.

Программа Hermes HR Hydra ускорит процесс считывания рулетки и самостоятельно сможет решить требуемые примеры ПК, находящихся в различных странах. Программа будет подбирать различные комбинации до того момента, пока не найдет как раз ту, которая подходит под MD5. Как только нужное сочетание станет найдено, посетитель увидит загаданное число рулетки. Таким образом, ежели вы хотите узнать, как выиграть в рулетку hydra с одного числа, то здесь http://hermes-hr-hydra.com/ вы непременно найдете всю необходимую информацию!

Разработчики взломщика полноценно подошли к разработке сервиса по взлому рулетки. Так, к плюсам надо отнести следующее:

•удобство эксплуатации;

•понятный и простой интерфейс;

•небольшая продолжительность подбора комбинаций.

Пользователь программы сможет в самые короткие сроки понять, что готова предложить рулетка, и таким образом переиграть систему. Для активации программы нужен будет особый, который возможно загрузить совершенно бесплатно. Благодаря подобному сервису мне удалось не только получить хорошие выигрыши, но и развить свой бизнес. Поэтому, в том случае, если вы желаете понять, каким образом расшифровать md5 hash рулетки hydra, то обязательно зайдите на данный ресурс и скачайте программу Hermes HR Hydra.

Вам понравилась история? Надеемся вам так же будет полезна и реклама наших партнеров:

Источник

Взлом рулетки на Гидре, что думаете по этому поводу?

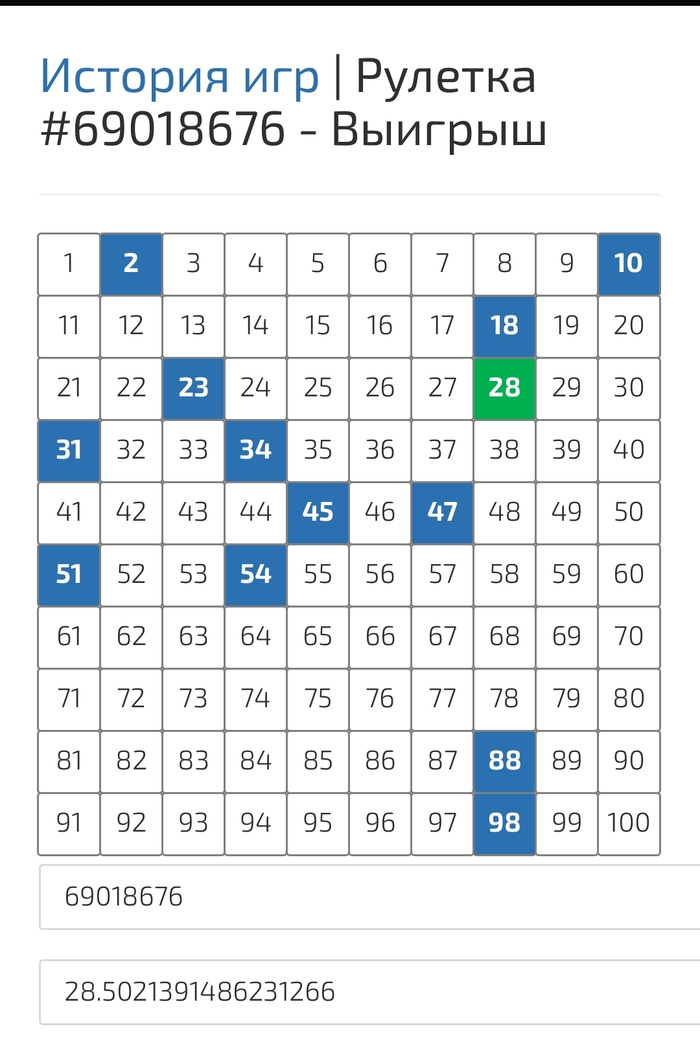

Есть идеи по взлому рулетки на Гидре с помощью ее хэша md5? Хэш шифрует сочитание символов : номер рулетки.загаданное число.случайный коэффициент из 18-20 цифр. В данном случае 69018676.28.5021391486231266

Дубликаты не найдены

«расшифруете» MD5 — бегите за нобелевкой.

MD5 это не шифр. это хеш. и это принципиальная разница. Шифр предназначен для дешифрации, хеш не шифрует, хеш хеширует, восстановить из хеша нельзя, только взять хеш-образец, захешировать другие данные и сравнить их. если хеши идентичные — то и данные идентичные

Однако я слышал много баек что с помощью брутинга удалось получить нужное число

32 символа с 36-значным(цифры+буквы английского алфавита) — заебётесь брутить. к тому же сервер не дурак и при попытке брутфорса просто пидорнёт вас, оборвав коннект

Да на самом деле легко относительно, почитай про радужные таблицы. Составь свои. (нужно очень много места на диске, не один терабайт, и даже не два)

угу. если рулетка не юзает соль. а хешировать важные данные и не юзать соль — какой смысл? я даже в курсаче солил функцию, для формирования хорошей привычки

Соль юзают большинство игроков в эту рулетку))

Повидимому роль соли там играет случайное число

тем более — хеш с рандомной солькой практически не брутфорсится классическими компьютерами в детерминированное время. вот когда попрут квантовые — можно будет и задуматься

нашёл вроде рабочий софт на рулетку https://dropmefiles.com/1fSAk

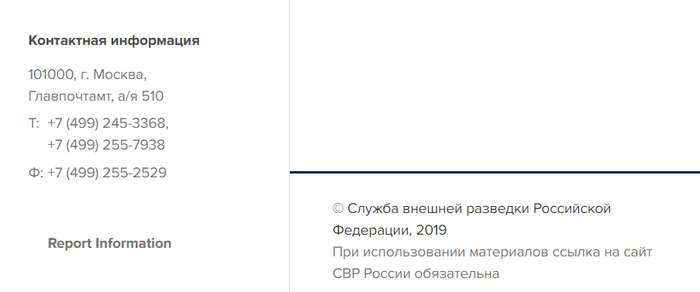

Даркнет и Служба внешней разведки

На сайте Службы Внешней Разведки (СВР) пользователями была обнаружена единственная кнопка на английском языке «Report Information»

По ссылке инструкция как из-за пределов России передать ценные разведданные по сети TOR

Сразу вспомнился шедевр братьев Коэнов «После прочтения сжечь». Сцена когда американская труженица фитнес центра пытается заработать на искусственные сиськи, путем продажи компакт диска с шпиОнской информацией в русское посольство

В фильме показано как непросто приходится бессознательным американским гражданам в их попытках достучаться до российской разведки с целью обмена родины на пышный силикон

Но цифровая трансформация российской государственной машины пошла навстречу и таким алчным иностранным гражданам. Теперь каждый может почувствовать себя шпионом не выходя из дома

Успешный опыт внедрения цифровых ГосУслуг для населения переносится на внешний контур

Оплата скорее всего будет в биткоинах по курсу ЦБ на дату слива информации.

Также утверждается, что это первая приемная в даркнете среди всех европейских разведывательных ведомств

Вы почти приспособились к тьме.

Как спецслужбы найдут тебя

Представьте себе ситуацию: вы сотрудник спецслужбы, и ваша задача – вычислить особо опасного преступника, занимающегося шантажом и появляющегося в сети периодически и только для передачи данных. Для преступной деятельности он завел отдельный ноутбук, из которого «вырезал» микрофон, колонки и камеру. Разумное решение, учитывая, что колонки тоже умеют слушать.

В качестве операционной системы он использует Tails, хотя для максимальной анонимности стоило бы взять Whonix. Так или иначе, весь трафик идет через Tor, он не доверяет VPN, да и для работы в Даркнете Tor ему все равно необходим.

Для общения он использует Jabber с PGP-шифрованием, он мог бы поставить и Телеграм, но это представитель старой школы преступников. Даже если у вас будет доступ к серверу Jabber, вы сможете получить лишь зашифрованные данные и IP-адреса Тор. Это бесполезная информация.

Преступник работает по принципу «молчание-золото», лишнего не скажет, ссылки или файла не откроет. Известно лишь, что он должен находиться в одной стране с вами. Казалось бы, шансов установить его личность нет, но это иллюзия, установить его личность можно несмотря на все принимаемые им меры.

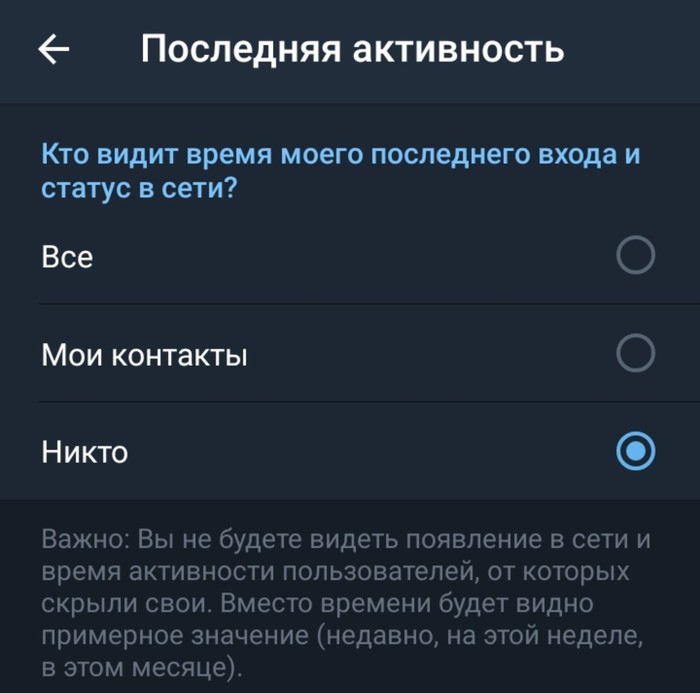

Описанный случай идеален для применения тайминг-атаки по мессенджеру. Первым делом необходима программа, которая будет отслеживать и записывать все входы и выходы пользователя. Он появился в сети – система сразу отмечает у себя время, ушел – система записала время выхода.

Лог выглядит примерно так: таблица входов и выходов

Теперь на руках у вас есть лог его активности за несколько дней, пришло время воспользоваться системой ОРМ (оперативно-розыскных мероприятий). Подобные системы есть в распоряжении спецслужб большинства стран, в России это СОРМ. Нужно выяснить, кто в эти временные промежутки +/- 5 минут в вашей стране подключался к сети Tor.

Мы знаем, что цель, которую необходимо деанонимизировать, подключилась 22.04.2018 в 11:07 и отключилась в 12:30. В эти же временные точки (+/- 5 минут) на территории страны подключились к сети Tor и отключились от нее 3000 человек. Мы берем эти 3000 и смотрим, кто из них снова подключился в 14:17 и отключился в 16:54, как думаете, сколько человек останется?

Так, шаг за шагом, круг сужается, и в итоге вам удастся вычислить место выхода в сеть преступника. Чем чаще он заходит в сеть и чем меньше в это время других пользователей, тем быстрее сработает тайминг-атака.

Что может помешать проведению тайминг-атаки.

Постоянная смена точек выхода в сеть делает подобную атаку бессмысленной. Если же цель периодически меняет точки выхода, это может затруднить поиск, но является заранее допустимым вариантом и не способно запутать систему.

Мы надеемся, что наши читатели не относятся к разыскиваемым преступникам и им не придется кочевать из одного кафе с публичным Wi-Fi в другое. Однако вторым советом против тайминг-атаки стоит воспользоваться каждому. Речь идет об отключении на уровне мессенджера передачи информации о статусе либо установлении постоянного статуса «офлайн». Большинство мессенджеров предоставляют одну из подобных возможностей.

Вот так это выглядит в Телеграм:

Если в вашем мессенджере возможно скрыть данные о вашем статусе, скройте эту информацию.

Дополнительным инструментом защиты от тайминг-атаки может стать прекращение включения мессенджера вместе с подключением к сети. Как вы можете понять из описания атаки, сверяется время входа/выхода в сеть и появление на связи/уход в офлайн в мессенджере. Допускается погрешность, но она не должна быть очень большой. Если цель атаки подключится к Tor и лишь спустя час запустит мессенджер, очень сложно будет связать вход в сеть и статус в мессенджере. Кроме этого, тайминг-атаки абсолютно бесполезны против анонимного мессенджера Bitmessage.

В даркнете продают устройство, которое делает 15 клонов бесконтактных карт в секунду

Популярность такого рода мошенничества растет прямо пропорционально количеству карт с RFID чипами у населения. Похоже, скоро человек, тесно прижимающийся к другим пассажирам в общественном транспорте, будет вызвать мысли вовсе не об извращенцах, а о кардерах.

The CC Buddies назвали свое устройство Contactless Infusion X5 и уверяют, что с ним атакующему даже не придется ни к кому прижиматься – достаточно просто пройти сквозь толпу, к примеру, в подземке или на концерте. Находясь на достаточно близком расстоянии, девайс копирует данные с современных бесконтактных карт и записывает их во внутреннее хранилище. Впоследствии злоумышленник подключит прибор к компьютеру через USB-порт, а специальное приложение, которое The CC Buddies продают в комплекте с устройством, позволит извлечь украденную информацию. Немаловажен и тот факт, что прибор весит всего 70 граммов, а его размеры более чем скромны: 98 x 65 x 12,8 мм.

«Contactless Infusion X5 – первое устройство для хакинга бесконтактных банковских карт на черном рынке. Продукт был создан и разработан The CC Buddies. Contactless Infusion X5 способен распознать и считать карту ЛЮБОГО банка на расстоянии всего 8 сантиметров! Чтение происходит на потрясающей скорости — 1024 кбит/с, то есть этот мощный бесконтактный ридер считывает примерно 15 банковских карт в секунду!»

— пишут создатели устройства в своем объявлении.

Contactless Infusion X5 собирает данные о номере карты и сроке ее действия. Если RFID чип карты также содержит и другие данные, будь то имя владельца, его адрес или выписка о последних операциях по счету, прибор похитит и эту информацию. Создатели устройства утверждают, что оно читает данные о любых карт на частоте 13,56 МГц.

Информацию о картах Contactless Infusion X5 хранит в зашифрованном виде. Программа, которую предоставляют злоумышленники, позволит расшифровать данные и скачать их на компьютер, работающий под управлением Windows XP или выше. Затем можно приступать к печати фальшивых копий. Пока ПО хакерской группы работает только с банковскими картами, но в будущем авторы обещают расширить его функциональность.

Источник